Lenovo Thinkpad X1 Carbon(20HR)でIntel CPUの脆弱性対応 (Intel Q3’17 ME 11.x, SPS 4.0, and TXE 3.0 Security Review Cumulative Update)

こんにちは、じんないです。

先日発表されたIntel CPUの脆弱性について、筆者のPCも該当していたので対応しました。

Intel Q3’17 ME 11.x, SPS 4.0, and TXE 3.0 Security Review Cumulative Update

Intel CPUの脆弱性

Intelのリモート管理機能に脆弱性が見つかり、攻撃された場合はネットワークからリモートアクセスが可能になるようです。

詳しい解説はニュースサイトに任せるとして、該当する場合はチップセットファームウェア&ソフトウェアのアップデートが必要になります。

該当しているかをチェックする

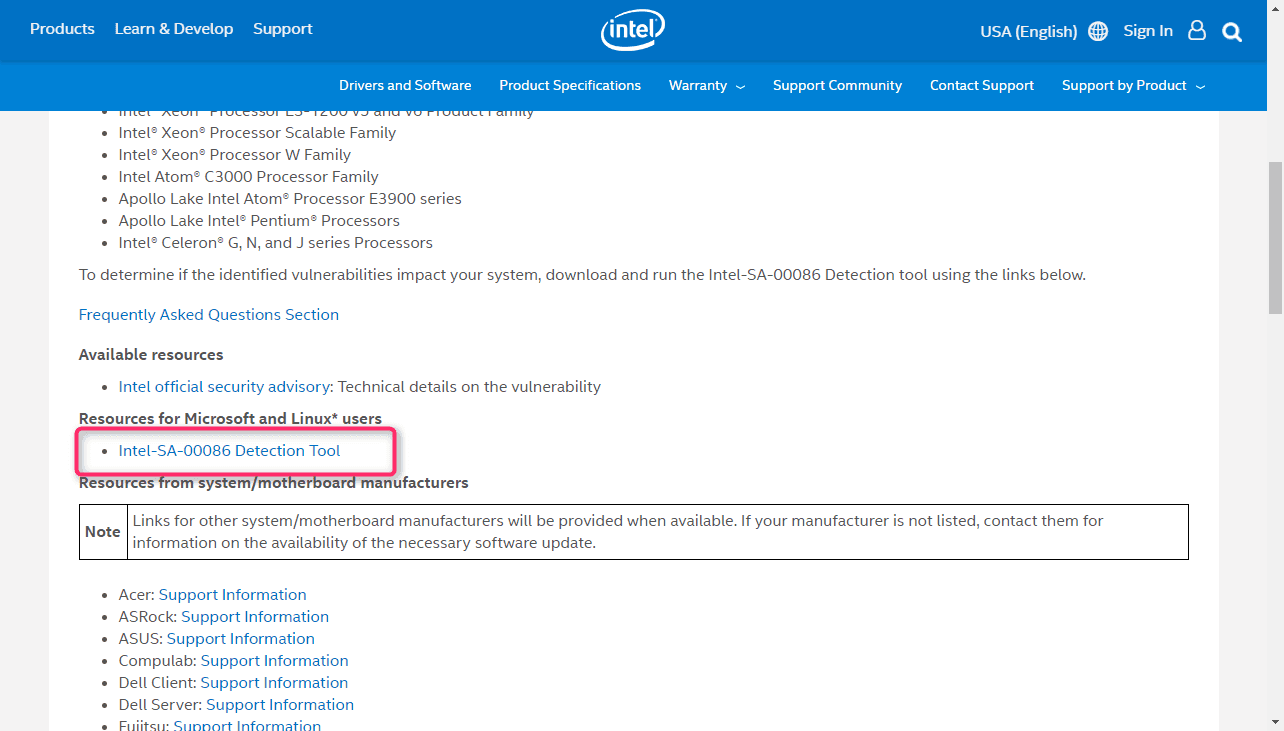

Intelの公式サイトからチェックツールが配布されています。

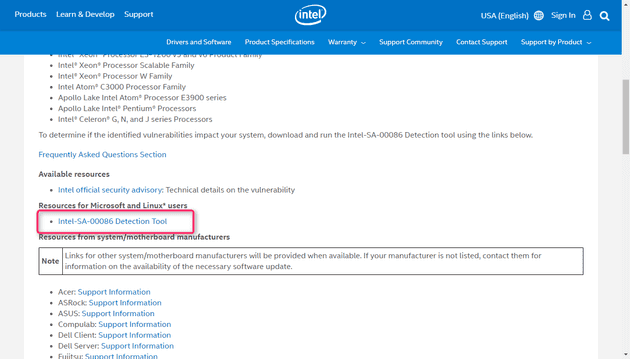

Intel Management Engine Critical Firmware Update (Intel-SA-00086)

Intel-SA-00086 Detection Tools をクリックします。

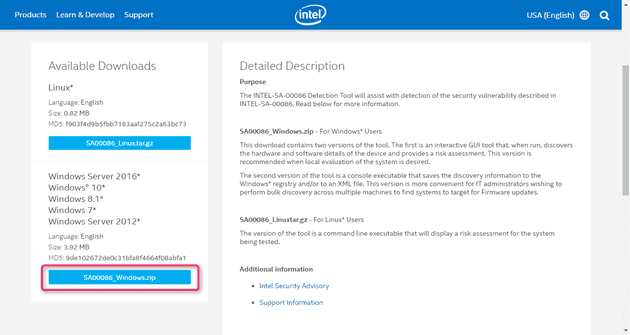

SA00086_Windows.zip をダウンロードします。ライセンス条項への同意が必要です。

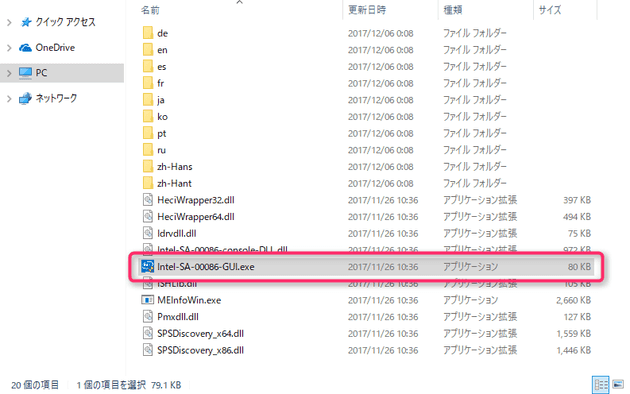

ダウンロードファイルを展開し、DiscoveryTool.GUI フォルダにある Intel-SA-00086-GUI.exe を実行します。

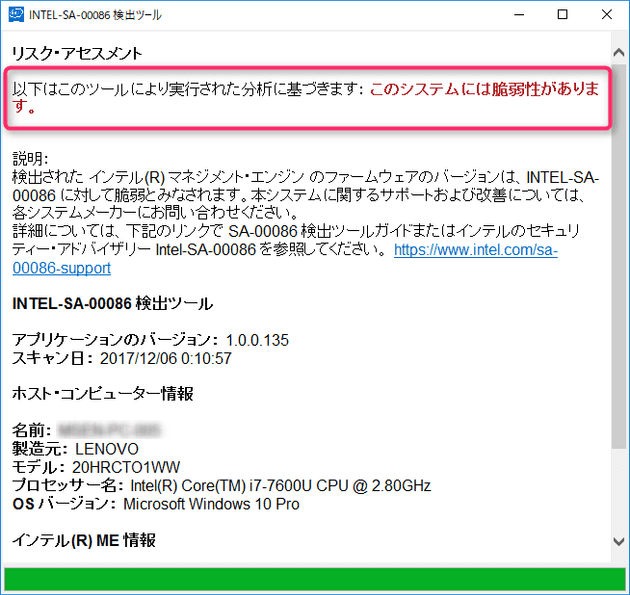

しばらくすると分析結果が表示され、脆弱性がある ことがわかりました。

脆弱性への対応

マシンタイプの確認

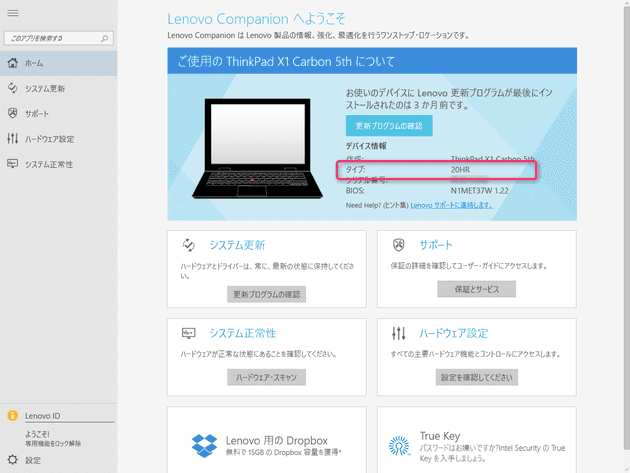

セキュリティアップデートはモデルどごに異なるため、まずは自身のPCのマシンタイプを確認します。

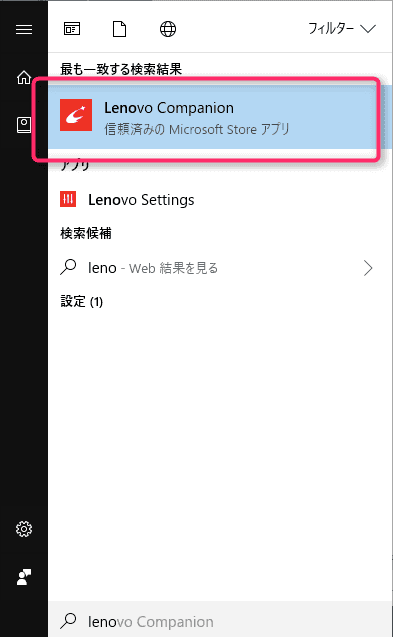

Microsoft StoreアプリからLenovo Companionを起動してください。

デバイス情報でタイプの項目に記載されている値をメモしておきます。

筆者のPCは20HRです。

修正パッチのダウンロード

修正パッチはLenovo公式サイトからダウンロードします。

Intel ME 11.x、SPS 4.0、TXE 3.0 ファームウェアの累積的セキュリティアップデート

ページにアクセスしたら該当するマシンタイプを探します。

面倒なのでCtrl + Fで先ほど確認したマシンタイプを入力してジャンプしましょう。

20HRは影響ありと出てますね。

URLをクリックして、修正パッチをダウンロードします。

- ファームウェア(FW): 11.8.50.3425

- ソフトウェア(SW):11.7.0.1043

チップセットからファームウェアとソフトウェアをダウンロードします。

修正パッチの適用

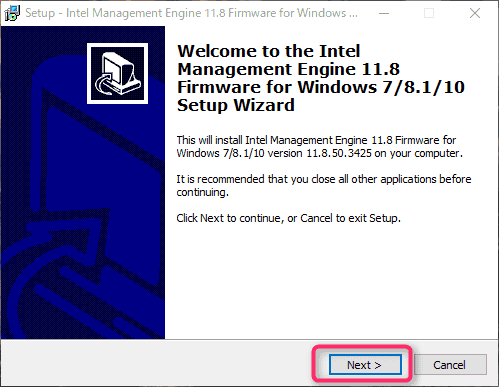

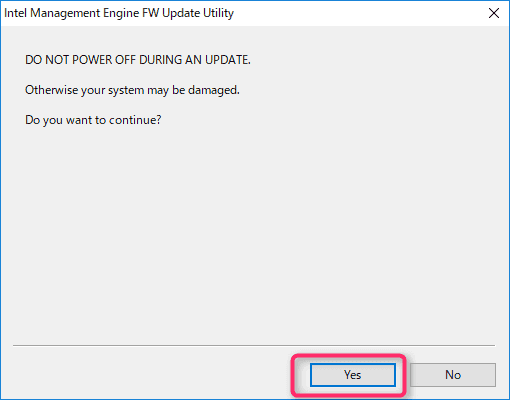

1. Intelマネージメントエンジン11.8ファームウェアのアップデート

ダウンロードしたn1mrg19w.exe を実行します。

インストーラが起動するのでなるがままに進めていきます。

しばらくすると、再起動がかかります。

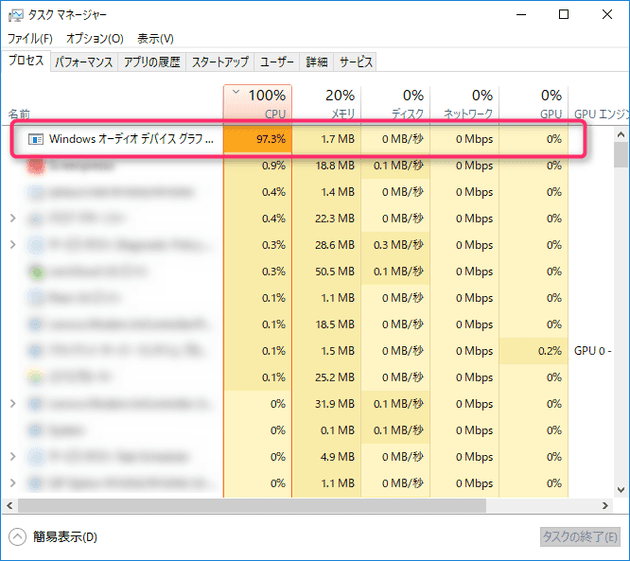

※windowsオーディオデバイスグラフアイソレーションのCPU使用率が上がる

ファームウェアのアップデート後に、windowsオーディオデバイスグラフアイソレーションのCPU使用率が膨大に上がってしまいました。

しばらく経っても落ち着かないので、一旦タスクを終了してソフトウェアアップデートに移ります。

※ソフトウェアのアップデート後はCPUが上がることはありませんでした。

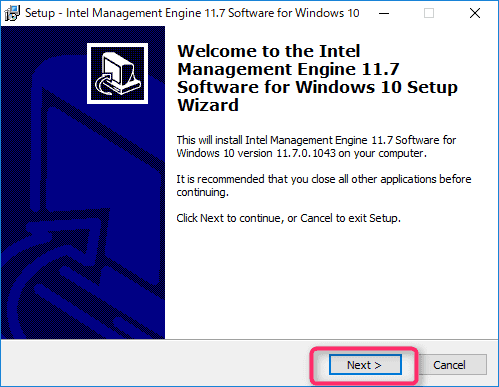

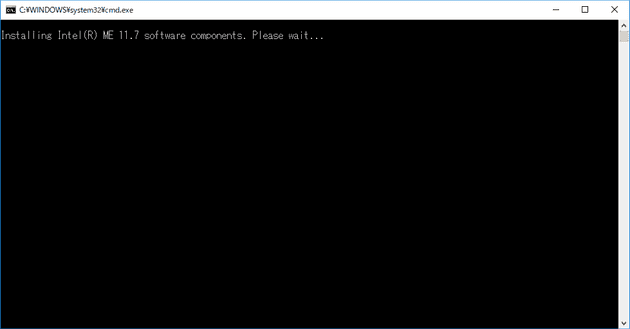

2. Intelマネージメントエンジン11.7ソフトウェアのアップデート

ダウンロードしたn1mra15w.exeを実行します。

インストーラが起動するのでなるがままに進めていきます。

コマンドプロンプトが消えるとアップデートは完了です。

再起動は促されませんでしたが、筆者は念のため再起動しておきました。

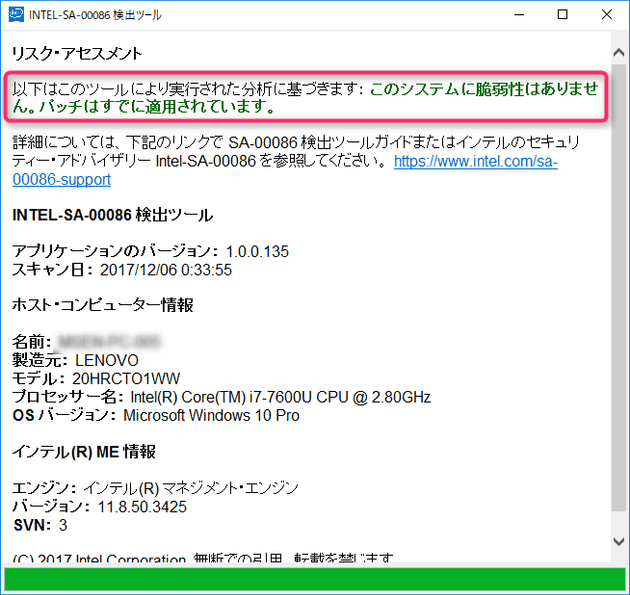

パッチ適用の確認

再度、脆弱性チェックツール Intel-SA-00086-GUI.exe を実行します。

このシステムに脆弱性はありません。パッチはすでに適用されています となっていることを確認します。

これで一安心です。

あとがき

比較的大きな脆弱性ですので、未実施の方は早急に対応しましょう。

アップデートをやっていて気づいたのですが、これ以外にもたくさんのパッチが提供されていました。

話題になってからではなくて、自らがチェックすることが我が身や組織を守ることにつながるのだと感じました。