Web アプリケーション脆弱性診断ツールOWASP ZAPを使ってみた

こんにちは。

今回、Web アプリケーション脆弱性診断ツールの OWASP(Open Web Application Security Project) ZAP を使ってみた感触をレポートします。

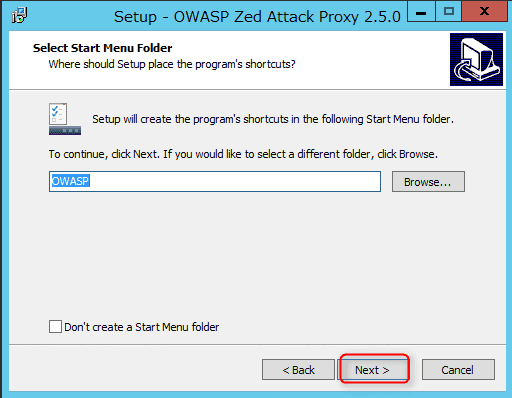

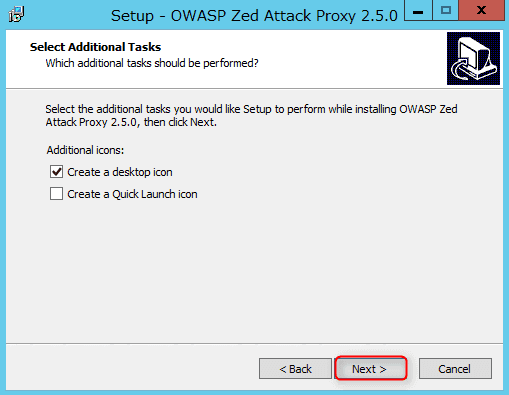

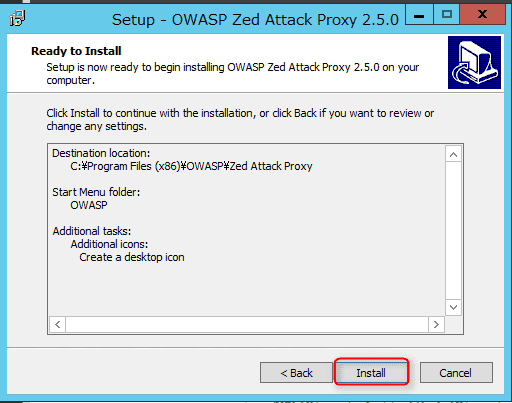

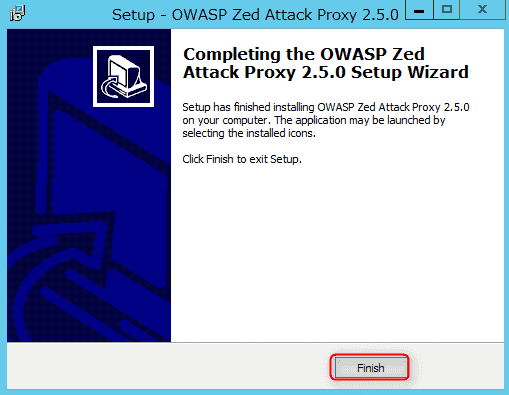

インストール

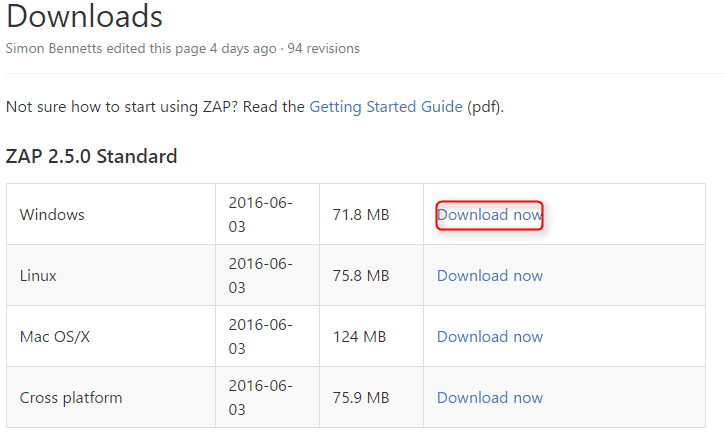

インストール環境は、Windows Server 2012 R2 です。

前提として JRE が必要となりますので、インストールされていない場合は、ここからインストールしてください。

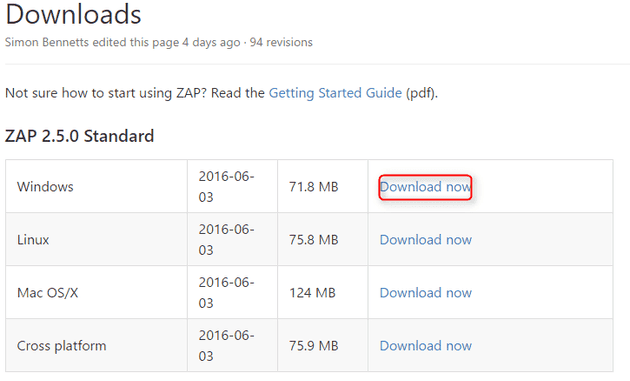

前提を満たした上で、ここ から OWASP ZAP をダウンロードします。

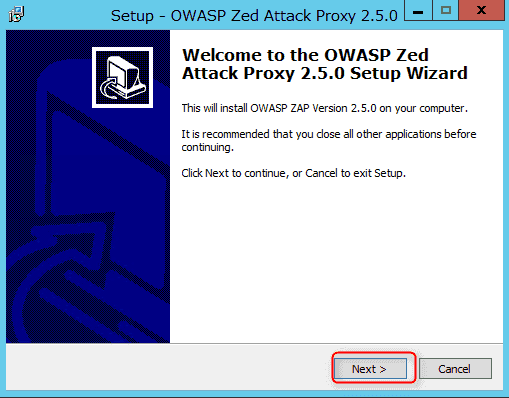

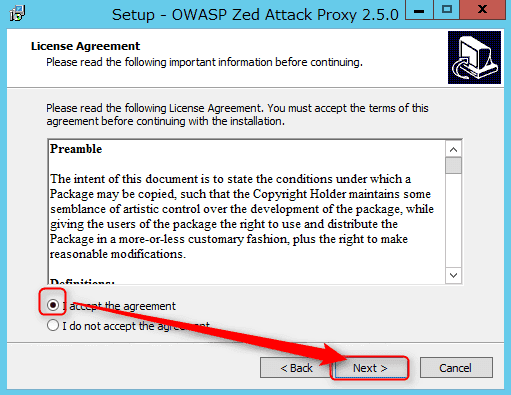

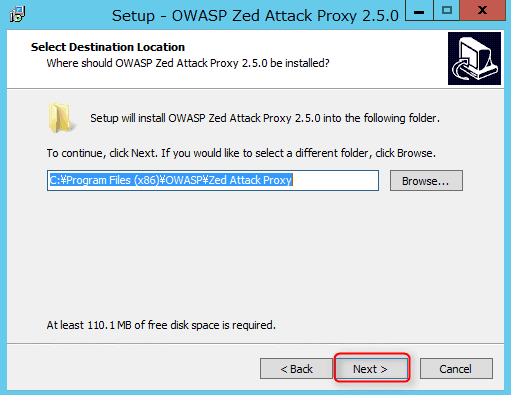

その後は以下の流れでインストールします。

インストールが完了すると、デスクトップ上に以下のアイコンが作成されます。

使ってみる

デスクトップに作成されたアイコンをダブルクリックします。

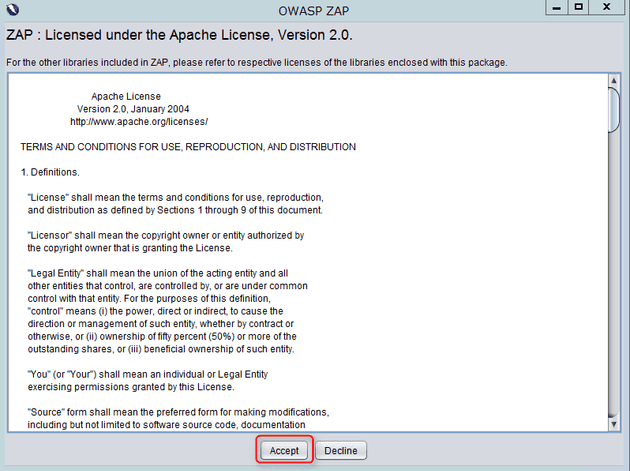

利用許諾を同意(Accept)します。

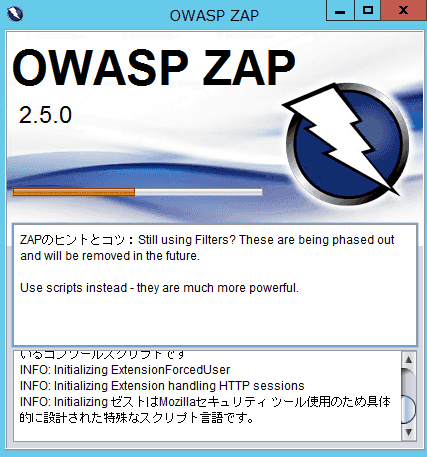

起動中。

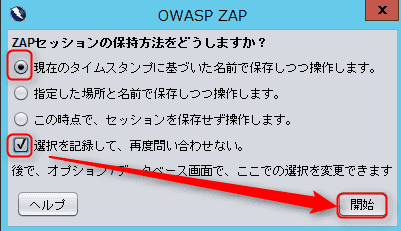

初回の問い合わせは以下のように設定してOKをクリックします。

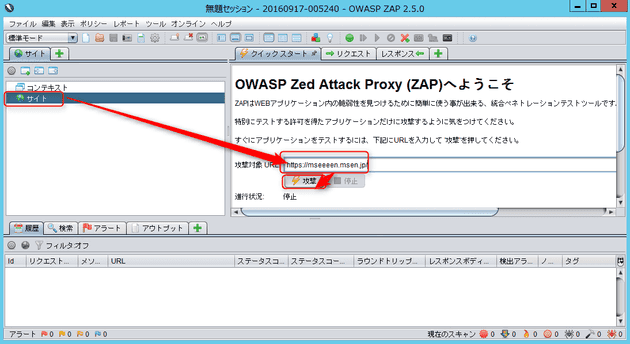

弊社Blogに対して、攻撃をしてみます。(みなさんはマネしないでくださいね!)

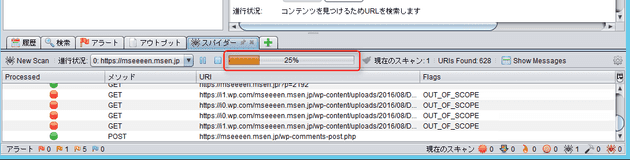

進行します。(ちょっとどきどき)

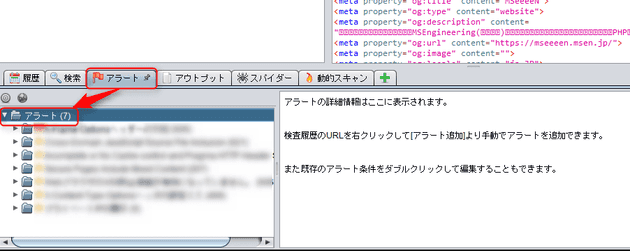

完了すると、アラートの部分で確認できます。説明も日本語で非常にわかり易いです。

あとがき

前項のアラート画像は、セキュリティをさらすことになるのでボカシを入れさせていただきました(笑)

大きな脆弱はなく安心でした。

このように手軽に基本的なチェックができるオープンソースがあることは助かりますね。

これらのチェックを実施することで安心はできませんが1つの指標になると思います。

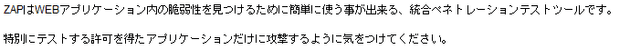

注意点は、これらは攻撃と同じようにチェックするため ZAP を起動してすぐの注意書きにもありますが、チェック対象にするサイトへは必ず同意の上実施してください。

それではまた次回お会いしましょう。